El Ciclo Formativo de Grado Superior ASIR (Administración de Sistemas Informáticos en Red), te permitirá trabajar en empresas de distintos sectores dentro del departamento de informática o de procesos de datos, desempeñando funciones tales como instalación, mantenimiento, explotación y soporte del usuario informático.

Los módulos que componen este Ciclo, en su primer año, son los siguientes (con el inicio del nuevo Plan de Estudios en el curso 2024/2025):

Implantación de Sistemas Operativos

Planificación y Administración de Redes

Fundamentos de Hardware

Gestión de Bases de Datos

Lenguajes de Marcas y Sistemas de Gestión de Información

Itinerario Personal para la Empleabilidad I

Sostenibilidad aplicada al sistema productivo

Digitalización aplicada al sistema productivo

Vamos a detallar cada uno de estos módulos del ciclo para conocer cuál es su contenido académico.

Implantación de Sistemas Operativos

Este módulo profesional contiene la formación necesaria para desempeñar las funciones de implantación de sistemas operativos y aplicaciones de un sistema informático y contribuye a alcanzar la formación necesaria en la administración y explotación de servidores. Sus objetivos son:

- La búsqueda de los sistemas operativos adecuados al entorno de explotación.

- La instalación, mantenimiento y administración de sistemas operativos clientes.

- La instalación, mantenimiento y administración de servidores.

- La planificación, automatización y restauración de copias de seguridad.

- La monitorización del rendimiento de sistemas informáticos.

- La auditoría de sucesos y recursos de un sistema informático.

- La simulación de sistemas informáticos mediante el uso de máquinas virtuales.

- La instalación y mantenimiento de software a partir de documentación técnica.

- La resolución de incidencias.

- La asistencia técnica.

Los contenidos del módulo son los siguientes:

- Instalación de software libre y propietario.

- Administración de software de base.

- Administración y aseguramiento de la información.

- Administración de dominios.

- Administración del acceso al dominio.

- Supervisión del rendimiento del sistema.

- Directivas de seguridad y auditorías.

- Resolución de incidencias y asistencia técnica.

Planificación y administración de redes

Este módulo profesional contiene la formación necesaria para desempeñar la función de conectar ordenadores, dispositivos y electrónica de red en una red de área local. Sus objetivos son:

- El diseño de la estructura de una red local, identificando los elementos que deben integrarla.

- El conexionado y configuración de los elementos de la red local.

- La monitorización de la red local.

- La resolución de incidencias físicas y lógicas de la red local.

- La creación de redes virtuales.

- La conexión de la red local a una red de área extensa.

Los contenidos son los siguientes:

- Caracterización de redes.

- Integración de elementos en una red.

- Configuración y administración de conmutadores.

- Configuración y administración básica de routers.

- Configuración de redes virtuales.

- Configuración y administración de protocolos dinámicos.

- Configuración del acceso a Internet desde una LAN.

Fundamentos de Hardware

Este módulo profesional contiene la formación necesaria para desempeñar funciones de mantenimiento de sistemas en entornos personales y asociados a periféricos comunes. Además, servirá para adquirir una visión global y actualizada del funcionamiento, la estructura, la organización, el hardware específico y el papel del administrador de sistemas de un centro de proceso de datos. Sus objetivos son:

- El conocimiento y la correcta manipulación de los elementos que forman el componente físico y lógico de los equipos.

- El chequeo y monitorización de equipos, a nivel físico y lógico.

- La organización e inventariado de los recursos físicos y lógicos de un sistema.

- El diagnóstico y resolución de averías.

- La puesta en marcha y mantenimiento de periféricos.

- La constante adaptación a los cambios e innovaciones en este ámbito.

Respecto a los contenidos, podemos ver:

- Configuración de equipos y periféricos.

- Arquitectura de ordenadores.

- Instalación de software de utilidad y propósito general para un sistema informático.

- Creación de imágenes de software.

- Respaldo del software base de un sistema.

- Implantación de hardware en centros de proceso de datos (CPD).

- Cumplimiento de las normas de prevención de riesgos laborales y protección ambiental.

Gestión de Bases de Datos

Este módulo profesional contiene la formación necesaria para desempeñar la función de gestor de bases de datos. Los objetivos son:

- La planificación y realización del diseño físico de una base de datos.

- La inserción y manipulación de datos.

- La planificación y realización de consultas.

- La planificación y ejecución de importaciones, exportaciones y migraciones de datos.

- La planificación y aplicación de medidas de aseguramiento de la información.

Sus contenidos son los siguientes:

- Sistemas de almacenamiento de la información.

- Diseño lógico de bases de datos.

- Diseño físico de bases de datos.

- Realización de consultas.

- Edición de los datos.

- Construcción de guiones.

- Gestión de la seguridad de los datos.

Lenguajes de Marcas y Sistemas de Gestión de Información

Este módulo profesional contiene la formación necesaria para desempeñar la función de gestión y explotación de sistemas de información. La gestión y explotación de sistemas de información incluye aspectos como:

- La utilización de lenguajes de marcado en el tratamiento y transmisión de la información.

- La publicación y difusión de información mediante tecnologías de sindicación de contenidos.

- La caracterización de la información transmitida y almacenada.

- La adaptación de la información a las tecnologías utilizadas en su presentación, transmisión y almacenamiento.

- El almacenamiento y recuperación de la información.

- La implantación y adaptación de sistemas de gestión empresarial.

Y entre sus contenidos tenemos:

- Reconocimiento de las características de los lenguajes de marcas.

- Utilización de lenguajes de marcas en entornos web.

- Aplicación de los lenguajes de marcas a la sindicación de contenidos.

- Definición de esquemas y vocabularios en XML.

- Conversión y adaptación de documentos XML.

- Almacenamiento de información.

- Sistemas de gestión empresarial.

Itinerario personal para la Empleabilidad I

Permite desarrollar habilidades y capacidades transversales, de orientación laboral y emprendimiento, incluyendo el emprendimiento colectivo en economía social, así como el conocimiento de los derechos laborales. Sus objetivos son:

- Distinguir las características del sector productivo y definir los puestos de trabajo relacionándolos con las competencias profesionales expresadas en el título.

- Alcanzar las competencias necesarias para la obtención del título de Técnico Básico en Prevención de Riesgos Laborales.

- Analizar sus condiciones laborales como persona trabajadora por cuenta ajena identificándolas en los principales tipos de cambios y vicisitudes relevantes que se pueden presentar en la relación laboral, en la normativa laboral y especialmente en el convenio colectivo del sector.

- Analizar y evaluar su potencial profesional y sus intereses para guiarse en el proceso de autoorientación y elaborar una hoja de ruta para la inserción profesional en base al análisis de las competencias, intereses y destrezas personales.

- Aplicar las estrategias para el aprendizaje autónomo reconociendo su valor profesionalizador, diseñando y optimizando su propio entorno de aprendizaje haciendo uso de las tecnologías digitales como herramientas de aprendizaje autónomo, siendo coherente con su identidad digital y sus propios objetivos profesionales planteados en su plan de desarrollo individual.

Incluye aspectos como:

- Análisis de las oportunidades de empleo y de inserción laboral.

- Cultura preventiva y condiciones laborales.

- Modalidades de contratación.

- Derechos y obligaciones de la relación laboral.

- Itinerarios formativos profesionales.

- Aprendizaje para la empleabilidad.

- Competencia digital.

Sostenibilidad aplicada al sistema productivo

Este módulo profesional contiene la formación necesaria para entender y aplicar el desarrollo sostenible en las actividades personales y profesionales del alumnado. Tiene como objetivos:

- Identificar los aspectos ambientales, sociales y de gobernanza (ASG) relativos a la sostenibilidad, teniendo en cuenta el concepto de desarrollo sostenible y los marcos internacionales que contribuyen a su consecución.

- Caracterizar los retos ambientales y sociales a los que se enfrenta la sociedad, describiendo los impactos sobre las personas y los sectores productivos y proponiendo acciones para minimizarlos.

- Establecer la aplicación de criterios de sostenibilidad en el desempeño profesional y personal, identificando los elementos necesarios.

- Proponer productos y servicios responsables teniendo en cuenta los principios de la economía circular.

- Realizar actividades sostenibles minimizando el impacto de las mismas en el medio ambiente.

- Analizar un plan de sostenibilidad de una empresa del sector, identificando sus grupos de interés, los aspectos ASG materiales y justificando acciones para su gestión y medición.

Incluye los siguientes puntos:

- Aspectos ambientales, sociales y de gobernanza (asg) relativos a la sostenibilidad.

- Retos ambientales y sociales.

- Sostenibilidad en el desempeño profesional y personal.

- Los principios de la economía circular.

- Productos, servicios y actividades sostenibles.

- Las empresas y sus planes de sostenibilidad.

Digitalización aplicada al sistema productivo

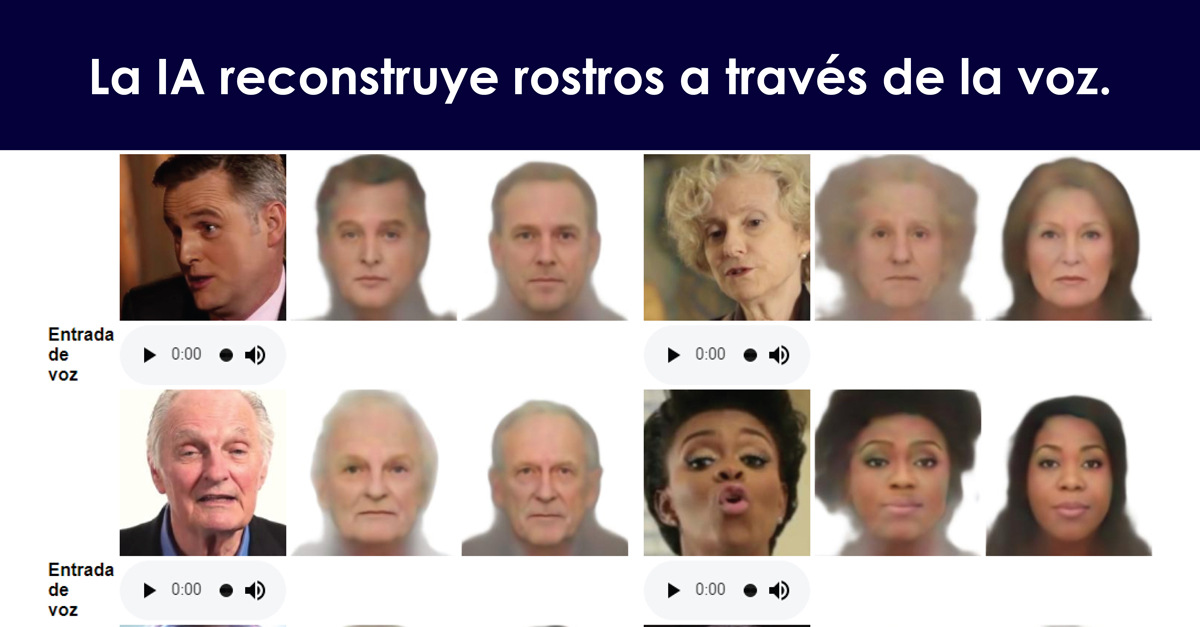

Este módulo profesional contiene la formación necesaria para entender y aplicar el concepto de digitalización en las empresas y su repercusión en el sistema productivo. Además de identificar y aplicar las tecnologías IA y cloud/nube en el entorno productivo y su repercusión en la custodia de los datos (ciberseguridad). Su finalidad es:

- Analizar el concepto de digitalización y su repercusión en los sectores productivos teniendo en cuenta la actividad de la empresa e identificando entornos IT (Information Technology: tecnología de la información) y OT (Operation Technology: tecnología de operación) característicos.

- Caracterizar las tecnologías habilitadoras digitales necesarias para la adecuación/transformación de las empresas a entornos digitales describiendo sus características y aplicaciones.

- Identificar sistemas basados en cloud/nube y su influencia en el desarrollo de los sistemas digitales.

- Identificar aplicaciones de la IA (inteligencia artificial) en entornos del sector donde está enmarcado el título, describiendo las mejoras implícitas en su implementación.

- Evaluar la importancia de los datos, así como su protección en una economía digital globalizada, definiendo sistemas de seguridad y ciberseguridad tanto a nivel de equipo/sistema, como globales.

- Desarrollar un proyecto de transformación digital de una empresa de un sector relacionado con el título, teniendo en cuenta los cambios que se deben producir en función de los objetivos de la empresa.

Aspectos a tratar:

- Introducción a la digitalización en sistemas productivos.

- Fundamentos de la digitalización.

- Tecnologías Habilitadoras Digitales (THD).

- Las THD en el entorno productivo.

- Cloud Computing y Edge Computing.

- Inteligencia Artificial en el sector.

- Datos y ciberseguridad.

- Proyecto de transformación digital.

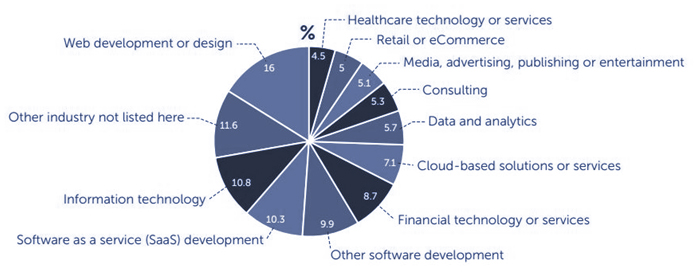

¿Qué salidas laborales tiene ASIR?

Una de las cuestiones claves que se plantean los alumnos a la hora de decidir sus estudios son las salidas laborales. Este profesional ejerce su actividad en el área de informática de entidades que dispongan de sistemas para la gestión de datos e infraestructura de redes (intranet, internet y/o extranet). Las ocupaciones y puestos de trabajo más relevantes son los siguientes:

- Técnico en administración de sistemas.

- Responsable de informática.

- Técnico en servicios de Internet.

- Técnico en servicios de mensajería electrónica.

- Personal de apoyo y soporte técnico.

- Técnico en teleasistencia.

- Técnico en administración de base de datos.

- Técnico de redes.

- Supervisor de sistemas.

- Técnico en servicios de comunicaciones.

- Técnico en entornos web.

Los objetivos generales de este ciclo formativo son los siguientes:

- Analizar la estructura del software de base, comparando las características y prestaciones de sistemas libres y propietarios, para administrar sistemas operativos de servidor.

- Instalar y configurar el software de base, siguiendo documentación técnica y especificaciones dadas, para administrar sistemas operativos de servidor.

- Instalar y configurar software de mensajería y transferencia de ficheros, entre otros, relacionándolos con su aplicación y siguiendo documentación y especificaciones dadas, para administrar servicios de red.

- Instalar y configurar software de gestión, siguiendo especificaciones y analizando entornos de aplicación, para administrar aplicaciones.

- Instalar y administrar software de gestión, relacionándolo con su explotación, para implantar y gestionar bases de datos.

- Configurar dispositivos hardware, analizando sus características funcionales, para optimizar el rendimiento del sistema.

- Configurar hardware de red, analizando sus características funcionales y relacionándolo con su campo de aplicación, para integrar equipos de comunicaciones.

- Analizar tecnologías de interconexión, describiendo sus características y posibilidades de aplicación, para configurar la estructura de la red telemática y evaluar su rendimiento.

- Elaborar esquemas de redes telemáticas utilizando software específico para configurar la estructura de la red telemática.

- Seleccionar sistemas de protección y recuperación, analizando sus características funcionales, para poner en marcha soluciones de alta disponibilidad.

- Identificar condiciones de equipos e instalaciones, interpretando planes de seguridad y especificaciones de fabricante, para supervisar la seguridad física.

- Aplicar técnicas de protección contra amenazas externas, tipificándolas y evaluándolas para asegurar el sistema.

- Aplicar técnicas de protección contra pérdidas de información, analizando planes de seguridad y necesidades de uso para asegurar los datos.

- Asignar los accesos y recursos del sistema, aplicando las especificaciones de la explotación, para administrar usuarios.

- Aplicar técnicas de monitorización interpretando los resultados y relacionándolos con las medidas correctoras para diagnosticar y corregir las disfunciones.

- Establecer la planificación de tareas, analizando actividades y cargas de trabajo del sistema para gestionar el mantenimiento.

- Identificar los cambios tecnológicos, organizativos, económicos y laborales en su actividad, analizando sus implicaciones en el ámbito de trabajo, para resolver problemas y mantener una cultura de actualización e innovación.

- Identificar formas de intervención en situaciones colectivas, analizando el proceso de toma de decisiones y efectuando consultas para liderar las mismas.

- Identificar y valorar las oportunidades de aprendizaje y su relación con el mundo laboral, analizando las ofertas y demandas del mercado para gestionar su carrera profesional.

- Reconocer las oportunidades de negocio, identificando y analizando demandas del mercado para crear y gestionar una pequeña empresa.

- Reconocer sus derechos y deberes como agente activo en la sociedad, analizando el marco legal que regula las condiciones sociales y laborales para participar como ciudadano democrático.

Las competencias profesionales, personales y sociales de este título son las que se relacionan a continuación:

- Administrar sistemas operativos de servidor, instalando y configurando el software, en condiciones de calidad para asegurar el funcionamiento del sistema.

- Administrar servicios de red (web, mensajería electrónica y transferencia de archivos, entre otros) instalando y configurando el software, en condiciones de calidad.

- Administrar aplicaciones instalando y configurando el software, en condiciones de calidad para responder a las necesidades de la organización.

- Implantar y gestionar bases de datos instalando y administrando el software de gestión en condiciones de calidad, según las características de la explotación.

- Optimizar el rendimiento del sistema configurando los dispositivos hardware de acuerdo a los requisitos de funcionamiento.

- Evaluar el rendimiento de los dispositivos hardware identificando posibilidades de mejoras según las necesidades de funcionamiento.

- Determinar la infraestructura de redes telemáticas elaborando esquemas y seleccionando equipos y elementos.

- Integrar equipos de comunicaciones en infraestructuras de redes telemáticas, determinando la configuración para asegurar su conectividad.

- Implementar soluciones de alta disponibilidad, analizando las distintas opciones del mercado, para proteger y recuperar el sistema ante situaciones imprevistas.

- Supervisar la seguridad física según especificaciones del fabricante y el plan de seguridad para evitar interrupciones en la prestación de servicios del sistema.

- Asegurar el sistema y los datos según las necesidades de uso y las condiciones de seguridad establecidas para prevenir fallos y ataques externos.

- Administrar usuarios de acuerdo a las especificaciones de explotación para garantizar los accesos y la disponibilidad de los recursos del sistema.

- Diagnosticar las disfunciones del sistema y adoptar las medidas correctivas para restablecer su funcionalidad.

- Gestionar y/o realizar el mantenimiento de los recursos de su área (programando y verificando su cumplimiento), en función de las cargas de trabajo y el plan de mantenimiento,

- Efectuar consultas, dirigiéndose a la persona adecuada y saber respetar la autonomía de los subordinados, informando cuando sea conveniente.

- Mantener el espíritu de innovación y actualización en el ámbito de su trabajo para adaptarse a los cambios tecnológicos y organizativos de su entorno profesional.

- Liderar situaciones colectivas que se puedan producir, mediando en conflictos personales y laborales, contribuyendo al establecimiento de un ambiente de trabajo agradable y actuando en todo momento de forma sincera, respetuosa y tolerante.

- Resolver problemas y tomar decisiones individuales, siguiendo las normas y procedimientos establecidos, definidos dentro del ámbito de su competencia.

- Gestionar su carrera profesional, analizando las oportunidades de empleo, autoempleo y de aprendizaje.

- Participar de forma activa en la vida económica, social y cultural con actitud crítica y responsable.

- Crear y gestionar una pequeña empresa, realizando un estudio de viabilidad de productos, de planificación de la producción y de comercialización.